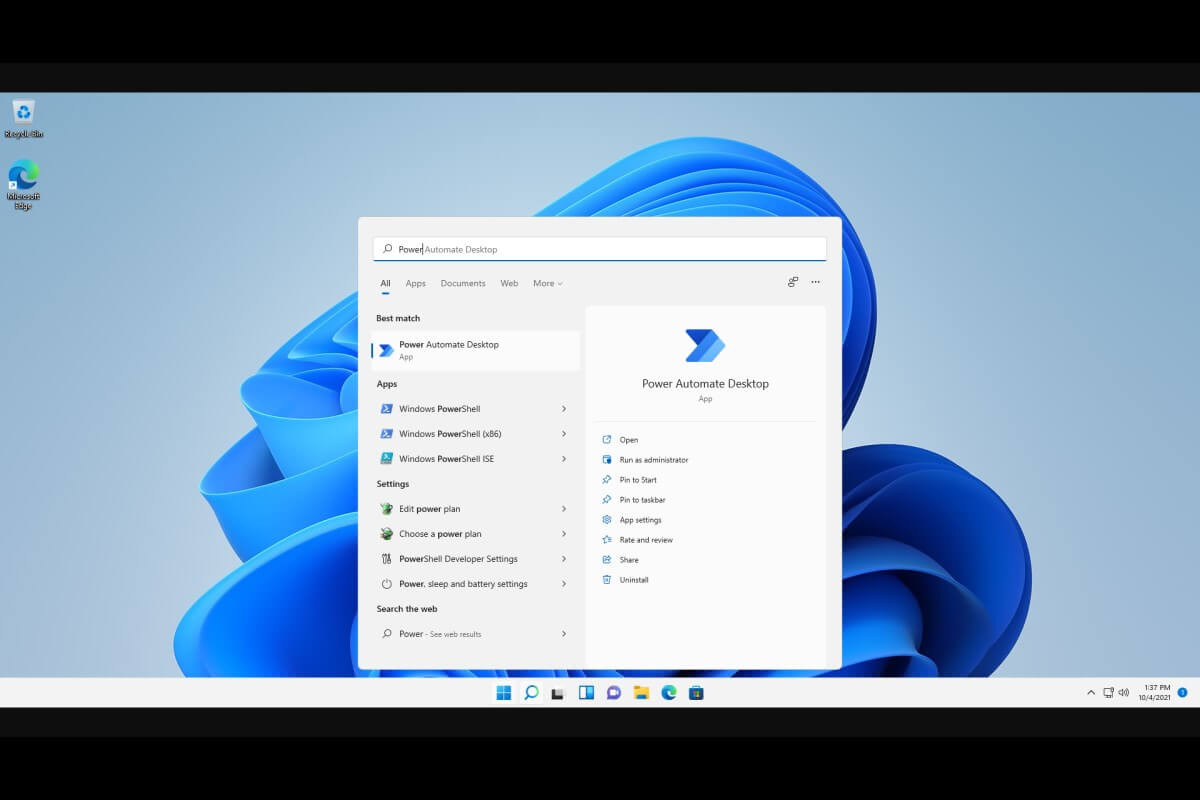

Una útil herramienta para automatizar tareas en Windows 11 esconde una vulnerabilidad que puede traducirse en el secuestro de la computadora. El problema radica en la función Power Automate, que permite “optimizar flujos de trabajo y automatizar tareas repetitivas, y que consumen mucho tiempo”, según Microsoft.

La Guía Central también recomienda:

- Los motivos por los que debemos usar un gestor de contraseñas

- Los mejores atajos de teclado para Windows

La alerta la entregó el cofundador de la empresa de ciberseguridad Zenity, Michael Bargury, con ocasión de la DefCon 2022. Según expuso, el “ingenioso” recurso brinda la opción de “crear procesos personalizados y entregárselos a Microsoft”.

Power Automate puede ser un riesgo para usuarios de Windows 11

Posteriormente, el propio sistema operativo se encarga de que “se distribuyan a todas las máquinas de los usuarios o a la nube de Office, se ejecuten con éxito y se informen a la nube”. “Probablemente, ya puedes ver a dónde va todo esto”, ironizó en su presentación.

El experto afirmó que Power Automate de Windows 11 puede ser “reutilizado” para potenciar las operaciones de malware. En particular, se refirió a lo que Oracle describió como todo aquel “software hostil o intrusivo”, desde virus informáticos hasta caballos de Troya. “Puede tomar la forma de código ejecutable, scripts, contenido activo y otro software”, ejemplificó.

Bargury explicó que un delincuente podría evadir controles perimetrales, ejecutar software en los equipos de las víctimas y apoderarse de datos. “Todo ello, utilizando únicamente los ejecutables firmados e incorporados y los servicios en la nube de Office”, expuso.

Para peor, la vulnerabilidad de Windows 11 y Power Automate viene “habilitada por defecto y puede utilizarse sin el consentimiento explícito del usuario”. «Un atacante puede aprovechar toda la infraestructura”, complementó en dialogo con Wired.

La herramienta de marras utiliza una forma de automatización de procesos robóticos (RPA), mediante la cual una computadora imita acciones humanas para completar tareas. “Si quieres recibir una notificación cada vez que se actualiza un canal RSS, puedes crear un proceso RPA personalizado”, agregó el medio. Microsoft habilitó vínculos con programas tan comunes y críticos como Outlook, Teams y Dropbox.

La Guía Central también recomienda:

“La investigación parte de la base de que un pirata informático ya obtuvo acceso a la computadora, ya sea mediante phishing o una amenaza interna”, prosiguió Wired. El próximo paso es manipular la configuración de RPA.

Microsoft desestima el peligro, pero con advertencia

En Microsoft, desestimaron el potencial riesgo de ataque al argumentar que el hacker debe acceder primero a la cuenta. “No hay ningún mecanismo por el cual una máquina totalmente actualizada con protecciones antivirus pueda ser comprometida remotamente usando esta técnica”.

“Esta técnica se basa en un escenario hipotético, en el que un sistema ya está comprometido o es susceptible de serlo utilizando técnicas existentes como la ingeniería social, tanto para el ataque inicial como para cualquier ataque posterior a la red”, añadieron. En la misma comunicación, recomendaron mantener actualizado Windows 11 para evitar una vulnerabilidad como la descrita.